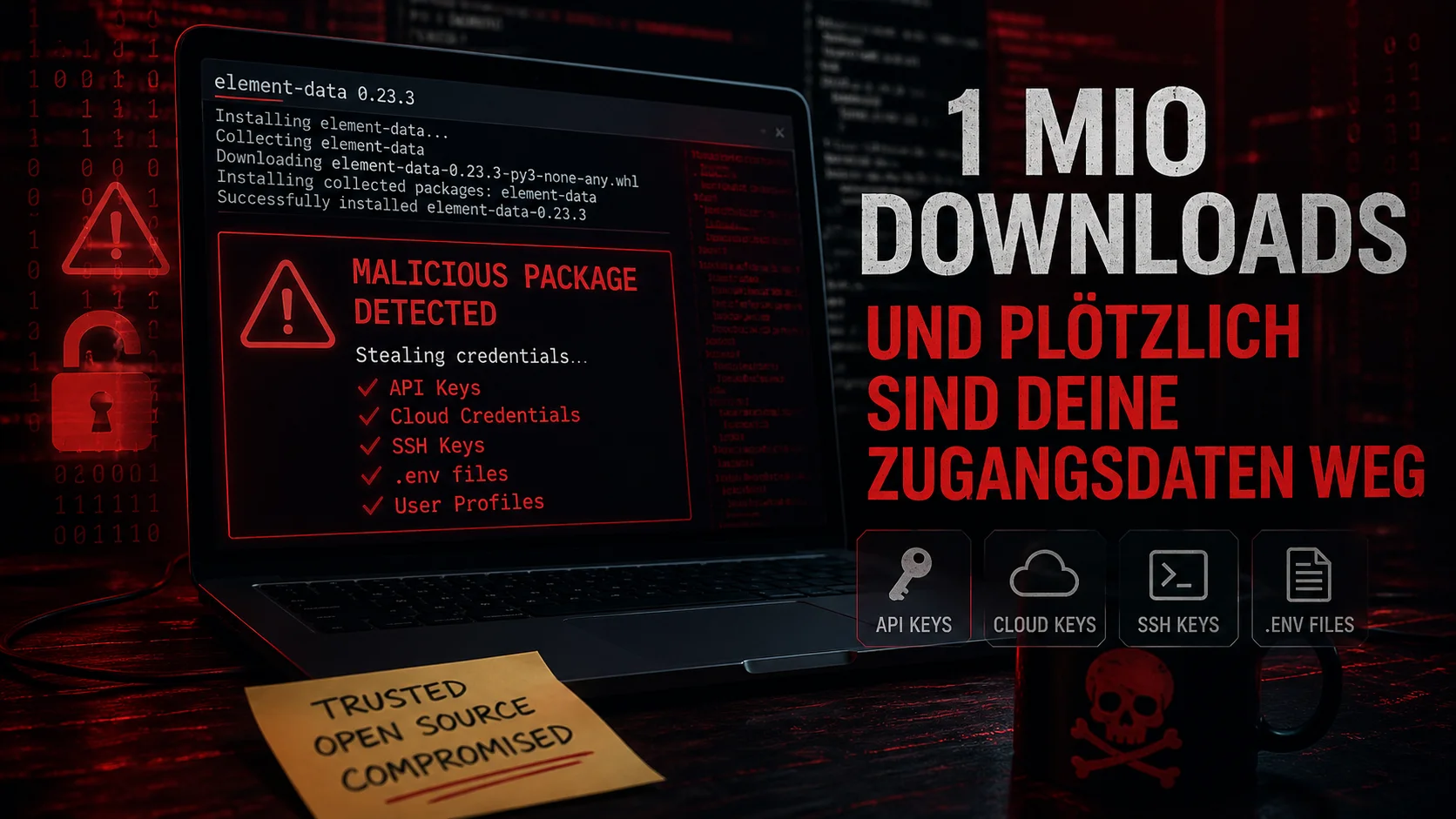

1 Mio Downloads – und plötzlich sind deine Zugangsdaten weg: Open-Source-Tool kompromittiert

Ein Tool mit 1 Million Downloads – und plötzlich ist alles kompromittiert

Ein weit verbreitetes Open-Source-Tool wurde manipuliert – und genau das macht den Fall so gefährlich. Entwickler, die die betroffene Version installiert haben, müssen davon ausgehen, dass ihre Zugangsdaten kompromittiert wurden.

Betroffen ist ein CLI-Tool zur Überwachung von Machine-Learning-Systemen. Die manipulierte Version wurde über offizielle Kanäle verteilt und war kaum von der echten Version zu unterscheiden.

Was genau passiert ist

Angreifer nutzten eine Schwachstelle in einem automatisierten Entwicklungsprozess aus. Über eine manipulierte Änderung konnten sie Zugriff auf interne Systeme und Signaturschlüssel der Entwickler erlangen.

Mit diesen Rechten wurde anschließend eine infizierte Version des Tools veröffentlicht. Diese Version sammelte beim Ausführen gezielt sensible Daten aus der Umgebung:

- API-Keys und Tokens

- Cloud-Zugangsdaten

- SSH-Keys

- .env Dateien und Konfigurationsdaten

Besonders kritisch: Das Tool lief oft in automatisierten Umgebungen – also genau dort, wo besonders viele sensible Daten gebündelt sind.

Warum dieser Fall so gefährlich ist

Der eigentliche Angriff ist nicht das Tool selbst – sondern das Vertrauen dahinter.

Open Source funktioniert, weil Entwickler davon ausgehen, dass Pakete aus offiziellen Quellen sicher sind. Genau dieses Vertrauen wurde hier gezielt ausgenutzt.

Das Problem: Selbst wenn du alles „richtig“ machst, kannst du betroffen sein. Denn der Angriff erfolgt nicht über dich – sondern über ein Tool, dem du vertraust.

Ein strukturelles Problem – kein Einzelfall

Solche Angriffe werden immer häufiger. Besonders betroffen sind Plattformen wie Python-Pakete, NPM oder Docker-Images.

Erst kürzlich wurde auch die CLI von [Bitwarden CLI](chatgpt://generic-entity?number=0) Ziel eines ähnlichen Supply-Chain-Angriffs. Das Muster ist identisch: Ein legitimes Tool wird kompromittiert – und dient anschließend als Angriffspunkt für viele Nutzer gleichzeitig.

Der Grund ist einfach: Ein einzelner erfolgreicher Angriff kann tausende Systeme gleichzeitig öffnen.

Was du jetzt konkret prüfen solltest

Wenn du mit Entwicklungsumgebungen oder Automatisierungen arbeitest, sind diese Fragen entscheidend:

- Nutze ich externe Tools oder CLI-Pakete regelmäßig?

- Laufen diese in CI/CD-Systemen?

- Haben diese Zugriff auf sensible Zugangsdaten?

Falls ja, solltest du davon ausgehen, dass solche Angriffe dich direkt betreffen können – auch ohne eigenes Fehlverhalten.

Die eigentliche Erkenntnis

Der Fall zeigt ein grundlegendes Problem moderner Softwareentwicklung: Sicherheit hängt nicht nur von deinem eigenen Code ab, sondern von der gesamten Kette der Tools, die du nutzt.

Und genau diese Kette wird zunehmend zum Angriffsziel.

Ein einfacher Vergleich

Stell dir vor, du nutzt täglich ein Werkzeug, das plötzlich unbemerkt manipuliert wird. Du arbeitest ganz normal weiter – aber im Hintergrund werden Daten abgegriffen.

Genau das passiert hier. Nur nicht im Werkzeugkasten, sondern in deiner Entwicklungsumgebung.

Entscheidungshilfe: Wie groß ist dein Risiko?

Für private Nutzer ist das Risiko gering. Für Entwickler, Agenturen und Unternehmen mit automatisierten Systemen dagegen hoch.

Besonders kritisch wird es, wenn Tools Zugriff auf zentrale Infrastruktur haben – etwa Cloud-Systeme oder Datenbanken.

Hier reicht ein einzelner kompromittierter Prozess, um weitreichende Schäden auszulösen.

Fazit

Der Angriff zeigt: Die größte Schwachstelle ist nicht immer der Code – sondern das Vertrauen in die Tools.

Und genau deshalb werden Supply-Chain-Angriffe in Zukunft eher zunehmen als verschwinden.

Mehr aktuelle Entwicklungen

Weitere Veränderungen, Trends und stille Verschiebungen beobachten wir täglich.

→ Mehr aus Software ansehen