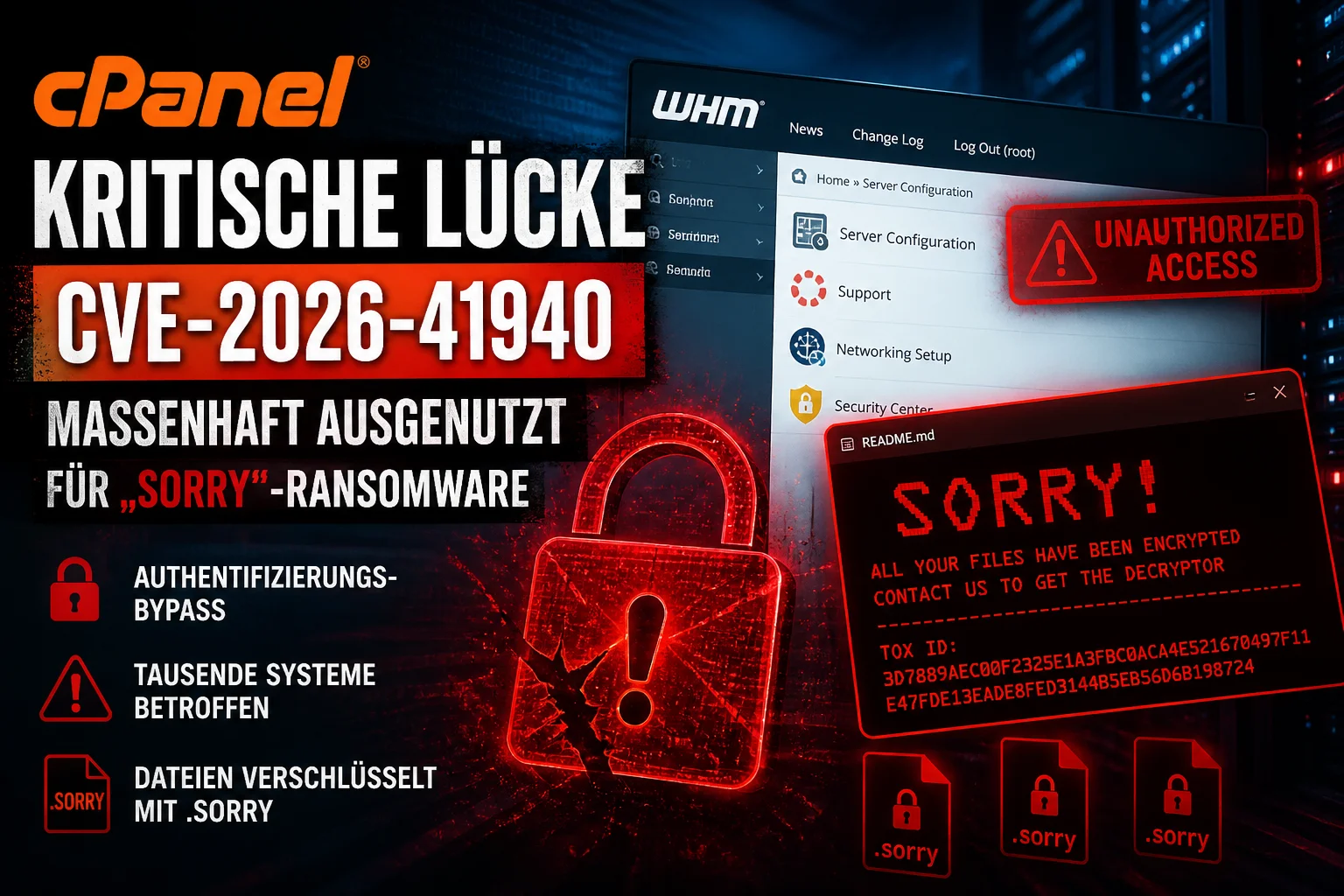

Kritische cPanel-Lücke wird für „Sorry“-Ransomware genutzt: Warum Website-Betreiber jetzt handeln müssen

Eine kritische Schwachstelle in cPanel und WHM wird derzeit aktiv ausgenutzt. Die Lücke wird als CVE-2026-41940 geführt und betrifft eine zentrale Ebene vieler Hosting-Umgebungen: die Verwaltungsoberfläche für Websites, E-Mail-Konten, Datenbanken und Serverfunktionen.

Das macht den Fall besonders gefährlich. Es geht nicht nur um eine einzelne WordPress-Installation oder ein unsicheres Plugin. Wer über cPanel oder WHM Zugriff erhält, kann im schlimmsten Fall komplette Webhosting-Umgebungen kompromittieren. Sicherheitsberichte bringen die Schwachstelle inzwischen mit Angriffen der sogenannten „Sorry“-Ransomware in Verbindung, bei der Dateien verschlüsselt und mit der Endung .sorry versehen werden.

Was ist CVE-2026-41940?

Bei CVE-2026-41940 handelt es sich um eine kritische Schwachstelle in cPanel & WHM. Nach bisherigen Angaben ermöglicht sie unter bestimmten Bedingungen eine Umgehung der Authentifizierung. Angreifer können dabei offenbar Schwächen im Sitzungs- und Login-Prozess ausnutzen, um Zugriff auf Verwaltungsbereiche zu erhalten, ohne gültige Zugangsdaten zu besitzen.

Für Website-Betreiber ist das deshalb so kritisch, weil cPanel und WHM bei vielen Hostern, Agenturen und Resellern als zentrale Verwaltungswerkzeuge eingesetzt werden. Über diese Panels werden nicht nur Dateien verwaltet, sondern auch Datenbanken, E-Mail-Konten, Domains, Zertifikate und Serverfunktionen gesteuert.

Warum die Schwachstelle so gefährlich ist

Viele Sicherheitsprobleme betreffen einzelne Anwendungen. Eine veraltete WordPress-Erweiterung gefährdet meist zunächst eine konkrete Website. Eine Schwachstelle in cPanel oder WHM sitzt dagegen deutlich tiefer in der Infrastruktur.

Wenn Angreifer Zugriff auf ein Control Panel erhalten, können sie unter Umständen mehrere Projekte gleichzeitig gefährden. Besonders riskant ist das für Agenturen, Reseller-Hosting, kleinere Webhoster und Unternehmen, die mehrere Websites auf einem Server betreiben.

Berichte über die laufenden Angriffe zeigen, dass die Lücke nicht nur theoretisch ausgenutzt wird. Angreifer sollen kompromittierte Systeme bereits mit einer Linux-Ransomware verschlüsseln. Betroffene Dateien erhalten dabei die Endung .sorry. Zusätzlich wird eine Lösegeldforderung als README.md abgelegt.

Was Betreiber jetzt sofort tun sollten

Die wichtigste Maßnahme ist ein sofortiges Update auf eine abgesicherte Version von cPanel & WHM. Administratoren sollten nicht darauf vertrauen, dass automatische Updates überall korrekt ausgeführt wurden. Besonders Systeme mit deaktivierten Updates oder Versions-Pinning müssen manuell geprüft werden.

/scripts/upcp --force

/usr/local/cpanel/cpanel -V

/scripts/restartsrv_cpsrvd

Mit dem ersten Befehl wird das Update erzwungen. Anschließend sollte die installierte Version geprüft und der Dienst neu gestartet werden.

Wenn ein Update nicht sofort möglich ist

Falls ein Patch nicht unmittelbar eingespielt werden kann, sollten Administratoren den Zugriff auf die betroffenen Verwaltungsdienste vorübergehend einschränken. Dazu gehört das Blockieren eingehender Verbindungen auf typische cPanel- und WHM-Ports.

2082– cPanel über HTTP2083– cPanel über HTTPS2086– WHM über HTTP2087– WHM über HTTPS2095– Webmail über HTTP2096– Webmail über HTTPS

Alternativ können betroffene Dienste wie cpsrvd und cpdavd vorübergehend gestoppt werden. Das ist allerdings nur eine Notfallmaßnahme und ersetzt kein Update.

So lässt sich eine mögliche Kompromittierung erkennen

cPanel stellt ein dateisystembasiertes Erkennungsskript bereit, mit dem Administratoren verdächtige Sitzungsartefakte prüfen können. Besonders relevant sind Einträge im Bereich:

/var/cpanel/sessions

Auffällig sind unter anderem Hinweise auf ungewöhnliche Session-Zustände oder manipulierte Sitzungsdaten. Dazu gehören beispielsweise:

token_deniedcp_security_tokenin ungewöhnlichem Kontext- authentifizierte Attribute in vorautorisierter Sitzung

- verdächtige

tfa_verified-Zustände - fehlerhafte oder mehrzeilige Passwortwerte

Diese Hinweise sollten nicht als harmlose Fehlermeldungen abgetan werden. Sie können auf eine bereits erfolgte Ausnutzung der Schwachstelle hindeuten.

Was bei Verdacht auf Kompromittierung zu tun ist

Wenn das Erkennungsskript oder die Logprüfung Hinweise auf eine Kompromittierung liefert, reicht ein normales Update nicht aus. Dann sollte der Vorfall wie ein echter Sicherheitsvorfall behandelt werden.

- Verdächtige Sessions löschen

- Passwörter für Root und alle WHM-Benutzer zurücksetzen

/var/log/wtmpprüfen- WHM-Zugriffsprotokolle analysieren

- Cronjobs auf verdächtige Einträge prüfen

- SSH-Schlüssel kontrollieren

- Nach Webshells, Backdoors und unbekannten Dateien suchen

- Backups prüfen, bevor verschlüsselte oder manipulierte Daten überschrieben werden

Wichtig ist: CVE-2026-41940 ist kein reines Patch-Problem mehr. Wenn ein System bereits angegriffen wurde, muss zusätzlich geprüft werden, ob Angreifer dauerhaften Zugriff eingerichtet haben.

Warum auch normale Website-Betreiber betroffen sein können

Viele Website-Betreiber nutzen cPanel oder WHM nicht direkt bewusst. Sie sehen nur ihr Hosting-Paket, ihre Website oder ihren Shop. Im Hintergrund kann der Hoster aber genau diese Software einsetzen.

Deshalb sollten auch Betreiber ohne eigenen Server jetzt aktiv werden. Wer einen Webhoster, eine Agentur oder einen Reseller nutzt, sollte nachfragen, ob die Systeme bereits gegen CVE-2026-41940 abgesichert wurden.

Besonders kritisch sind Hosting-Umgebungen, in denen mehrere Kundenprojekte auf einem Server liegen. Wird dort die zentrale Verwaltungssoftware kompromittiert, kann ein einzelner Angriff viele Websites gleichzeitig betreffen.

FAQ zu CVE-2026-41940

Was ist CVE-2026-41940?

CVE-2026-41940 ist eine kritische Authentifizierungsumgehung in cPanel & WHM. Die Schwachstelle betrifft den Umgang mit Sitzungen und kann Angreifern unter bestimmten Bedingungen Zugriff auf Verwaltungsfunktionen ermöglichen.

Welche Systeme sind betroffen?

Betroffen sind cPanel- und WHM-Installationen, die noch nicht auf eine abgesicherte Version aktualisiert wurden. Besonders gefährdet sind Systeme mit deaktivierten automatischen Updates oder fest gepinnten Versionen.

Was ist die „Sorry“-Ransomware?

Die aktuell beobachtete „Sorry“-Ransomware ist eine Linux-Ransomware, die Dateien verschlüsselt und mit der Endung .sorry versieht. Sie ist nicht mit älteren Kampagnen gleichen Namens gleichzusetzen.

Können verschlüsselte Dateien wiederhergestellt werden?

Nach bisherigen Informationen ist eine Entschlüsselung ohne den privaten Schlüssel der Angreifer nicht realistisch. Umso wichtiger sind saubere, getrennt gespeicherte Backups.

Reicht ein Update aus?

Ein Update schützt vor weiterer Ausnutzung. Wenn das System aber bereits kompromittiert wurde, reicht ein Update allein nicht. Dann müssen Sessions, Logs, Benutzer, SSH-Schlüssel, Cronjobs und mögliche Hintertüren geprüft werden.

Fazit

CVE-2026-41940 ist eine der Sicherheitslücken, bei denen Betreiber nicht abwarten sollten. Die Schwachstelle betrifft eine zentrale Verwaltungssoftware vieler Hosting-Umgebungen und wird bereits aktiv ausgenutzt.

Wer cPanel oder WHM selbst betreibt, sollte sofort aktualisieren, die installierte Version prüfen und anschließend nach Spuren einer möglichen Kompromittierung suchen. Wer cPanel nur indirekt über einen Hoster nutzt, sollte aktiv beim Anbieter nachfragen.

Der wichtigste Punkt ist: Diese Schwachstelle muss wie ein Sicherheitsvorfall behandelt werden, nicht wie ein normales Wartungsupdate. Patchen ist nur der erste Schritt. Entscheidend ist danach die Frage, ob Angreifer bereits im System waren.

Mehr aktuelle Entwicklungen

Weitere Veränderungen, Trends und stille Verschiebungen beobachten wir täglich.

→ Mehr aus Security ansehen